Recyclad kod kan leda till cyberattacker

Koden i din moderna mjukvara är inte ny. Till stor del har den återanvänts från äldre program. Det är ett effektivt sätt att skriva kod – men det kan också öka risken att du blir utsatt för en cyberattack.

14 oktober 2025 var Institutionen för data- och systemvetenskap (DSV) värd för ett Tech Tuesday-seminarium, riktat mot Kistas techorganisationer. DSVs universitetslektor Nicolas Harrand var inbjuden som talare.

Han delade med sig av aktuell forskning inom cybersäkerhet, speciellt om så kallade software supply chain attacks – cyberattacker mot leverantörskedjor av mjukvara. Vad är det? Varför sker de? Och kan vi skydda oss mot dessa attacker? Under seminariet fick deltagarna en crash course av Harrand.

– Programvaror är både enkla och komplexa – på samma gång, sa han.

För att skriva ett program behövs massor av kod. Även om det mesta av koden är väldigt enkel, krävs ändå enorma mängder. Att skriva allt från grunden vore slöseri med tid – därför är det logiskt att återanvända kod som redan finns.

Vi återanvänder gammal kod som gör jobbet

– Som utvecklare är vi lata. Vi vill inte skriva långa serier av instruktioner, och därför automatiserar vi så mycket som möjligt. Vi återanvänder gammal kod som gör jobbet.

– Moderna program återanvänder både hela komponenter och bibliotek. Återanvändningen är så omfattande att större delen av ett programs kod inte skrivs av dess egna utvecklare, förklarade Nicolas Harrand.

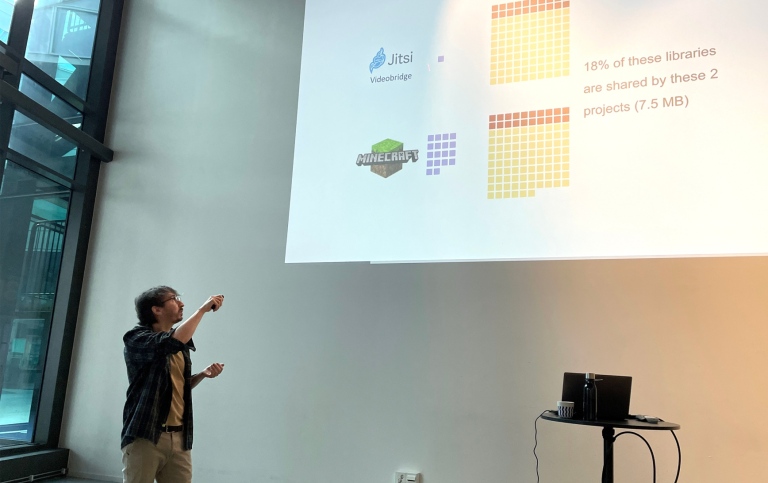

Som exempel visade han ett videokonferenssystem som bygger på fem komponenter. Tre av dem har utvecklats av företaget, medan två är återanvända.

Harrand tog också upp Minecraft som ett exempel.

– Faktum är att bara 15 procent av Minecrafts kod är skriven av utvecklarna själva, sa han.

När han jämförde de bibliotek som används av videokonferenssystemet respektive Minecraft, fann han att 18 procent av biblioteken var gemensamma för de två projekten. Lite oväntat – med tanke på att det är två vitt skilda företag.

Att kod delas och återanvänds av olika aktörer innebär också en risk.

I leverantörskedjorna kring programvara är många aktörer inblandade – de tillhandahåller infrastruktur, verktyg och återanvändbara komponenter. Aktörerna känner inte varandra och tillhör oftast inte samma organisation. Ändå litar de på kod som andra har skrivit – och det kan utnyttjas av angripare.

– En attack mot en programvaruleverantörskedja når sina mål indirekt genom att kompromettera en del – ett verktyg eller en komponent – i kedjan.

Angriparen behöver inte vara särskilt aggressiv för att orsaka stor skada.

– Genom att skapa skadlig kod som andra kan återanvända attackerar de indirekt, sa Harrand.

Ett aktuellt exempel från september 2025 är Shai Hulud-masken. I en omfattande nätfiskekampanj mot utvecklare var vissa inte tillräckligt uppmärksamma och gick på bluffen. Masken laddades upp, paket infekterades och inloggningsuppgifter stals.

– Alla som laddade ner biblioteket påverkades av masken, som reproducerade sig själv. Det här är vad som kan hända när mjukvarukod återanvänds.

– Tyvärr finns det ingen universallösning som skyddar mot den omfattande vågen av attacker, konstaterade Nicolas Harrand.

Jag känner inte till några universella försvarstekniker

Enligt honom är den bästa försvarsstrategin tredelad: 1. Reagera. 2. Detektera. 3. Isolera. Och han menar att det finns mönster som kan förknippas med skadliga attacker.

– Att hålla koll på allt du ser är avgörande. Men det är lätt för mig att säga – och svårt att genomföra i praktiken. Jag känner inte till några universella försvarstekniker som funkar varje gång, sa Harrand.

This article is also available in English

Om evenemanget

Tech Tuesday är ett återkommande evenemang där techorganisationer i Kista träffas för att nätverka och dela kunskap. Det arrangeras av Kista Science City.

14 oktober 2025 var Institutionen för data- och systemvetenskap (DSV) vid Stockholms universitet värd för evenemanget.

Nästan 60 deltagare från stora teknikföretag, små startups, akademiska institutioner och offentliga myndigheter medverkade i seminariet.

Nicolas Harrand, universitetslektor på DSV, talade under rubriken ”Software Supply Chain Attacks.”

Vill du veta mer om ämnet?

Kontakta Nicolas Harrand

Text: Åse Karlén

Senast uppdaterad: 15 oktober 2025

Sidansvarig: Institutionen för data- och systemvetenskap, DSV